- Регистрация

- 17 Окт 2015

- Сообщения

- 16.583

- Репутация

- 5.443

- Реакции

- 19.875

Спижжено у саппа Визы)

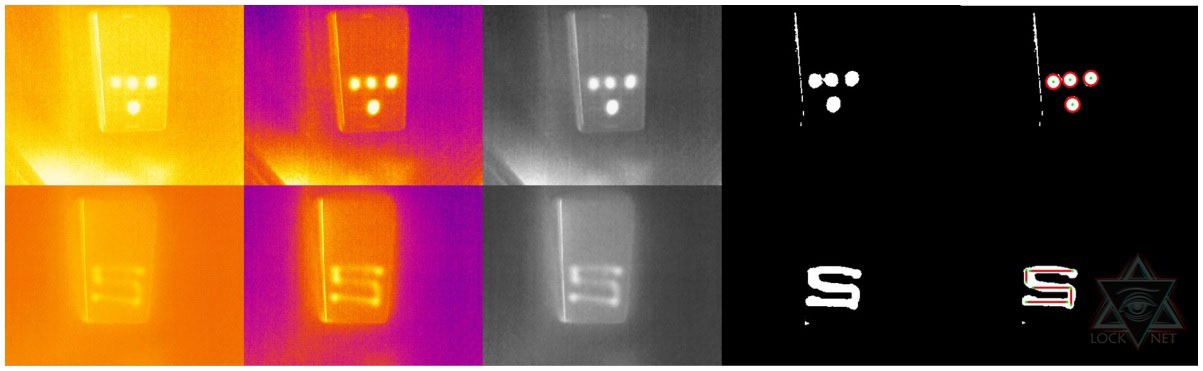

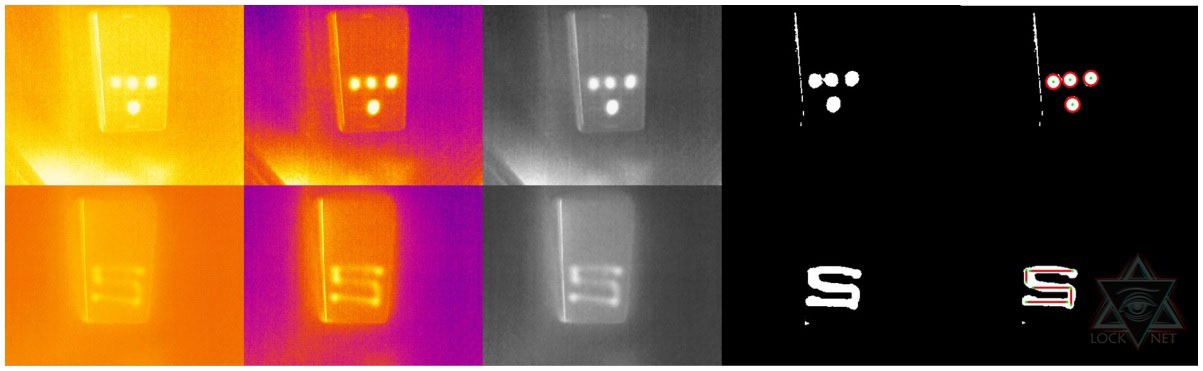

Достаточно простого тепловизора

Ученые, воспользовавшись компактным тепловизором, без каких-либо проблем смогли считать введенный пароль с экрана смартфона. Через 15 секунд после ввода, код из четырех цифр распознавался в 90% случаев, а графический ключ получалось разгадать практически в 100% случаев, даже через 30 секунд.

Графический ключ Android – самый небезопасный

Вообще, как утверждают исследователи, чем сложнее ваш графический ключ, тем проще его узнать. Для этого достаточно просто сесть недалеко от жертвы на расстоянии до 5 метров и снять на видео процесс разблокировки устройства.

После этого, видео загружается в специальное приложение, которое анализирует движения пальцев цели и предлагает до 5 комбинаций ключа. В 95% случаев один из этих вариантов окажется правильным.

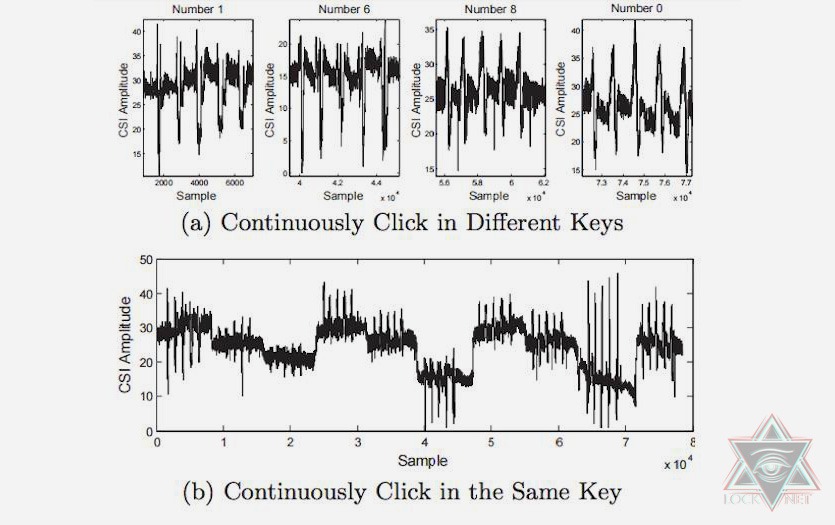

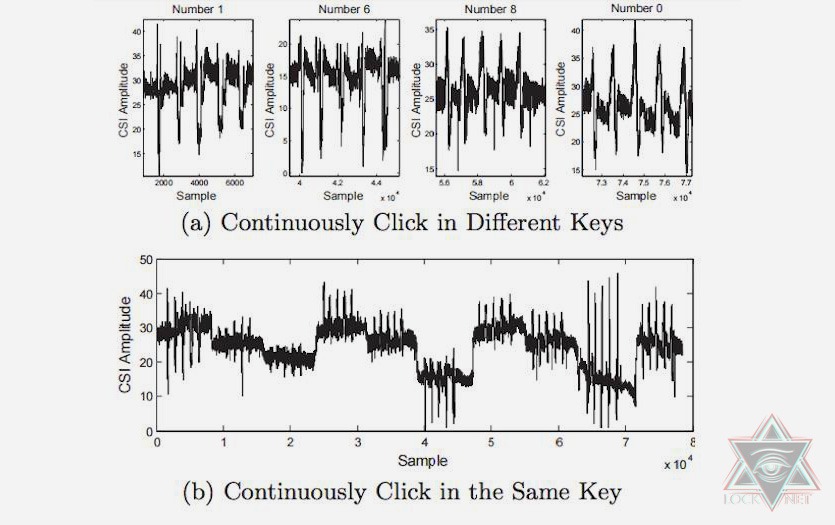

Ваш пароль может «слить» сеть Wi-Fi

Адриан Колье - бывший технический директор компании SpringSource рассказал, как с помощью анализа сигнала Wi-Fi, можно перехватить PIN-код. Технологию он назвал WindTalker.

Исследователь выяснил, что даже небольшие движения пальцев по экрану влияют на сигнал Wi-Fi. Если злоумышленник создаст точку доступа, то у него будет возможность отследить эти микропомехи.

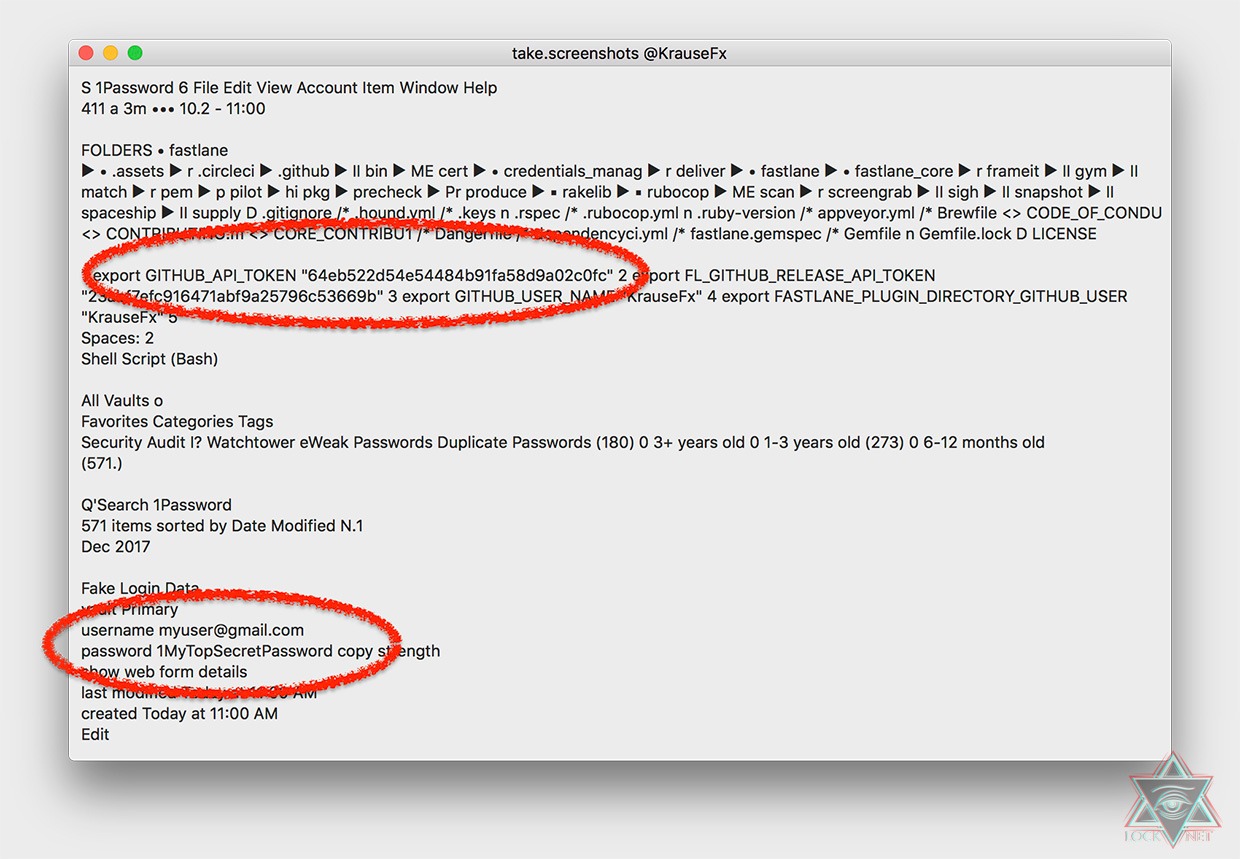

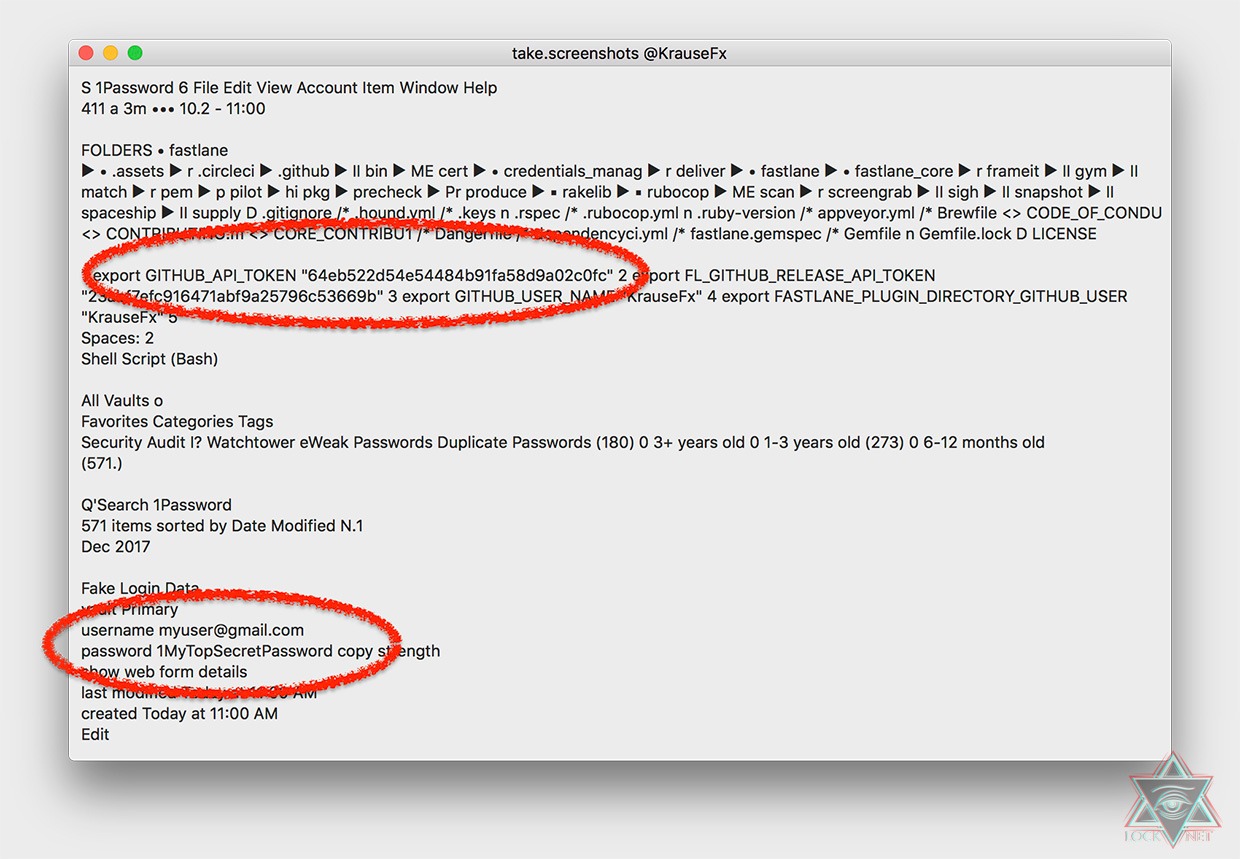

Даже скриншоты выдадут ваш пароль

Скорее всего многих удивит тот фактm что Ваш компьютер может сделать скриншот в любой момент, и даже в тех случаях, когда вы вводите пароль. Это обнаружил основатель компании Fastlane Tools Феликс Краузе, еще в ноябре 2017 года.

Скриншот делает функция под названием CGWindowListCreateImage. Естественно, никаких разрешений от пользователя она не требует.

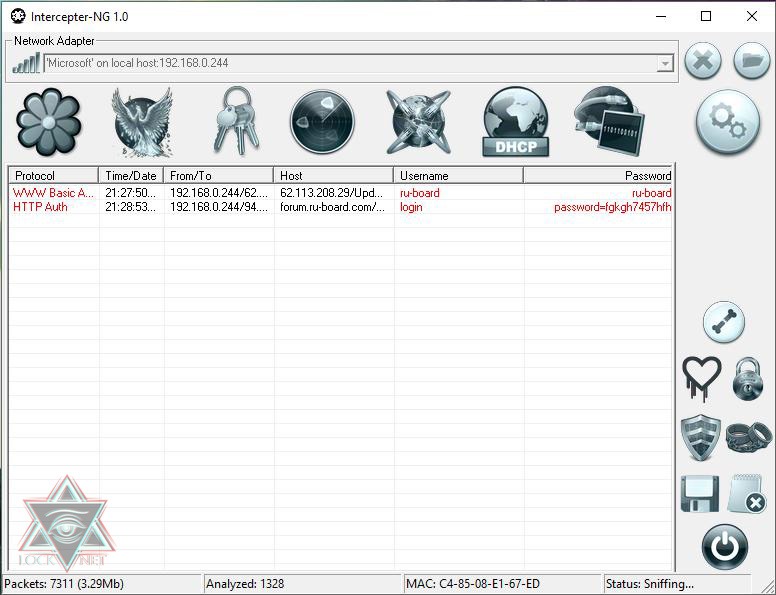

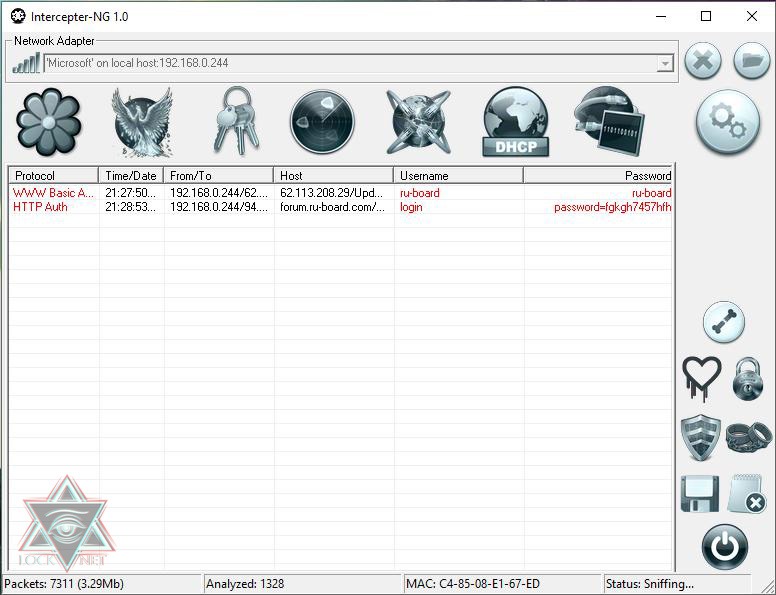

Переходим к настоящему взлому. MITM-атаки

MITM (Man-in-the-middle) – атаки типа «человек посередине». Как правило, MITM-атаки используются для перехвата паролей и файлов cookies с использованием инструментов по типу Intercepter-NG.

Существуют и другие способы перехвата трафика (в том числе паролей). Главное, чтобы устройство жертвы находилось в той же Wi-Fi-сети, что и устройство хакера.

Достаточно простого тепловизора

Ученые, воспользовавшись компактным тепловизором, без каких-либо проблем смогли считать введенный пароль с экрана смартфона. Через 15 секунд после ввода, код из четырех цифр распознавался в 90% случаев, а графический ключ получалось разгадать практически в 100% случаев, даже через 30 секунд.

Графический ключ Android – самый небезопасный

Вообще, как утверждают исследователи, чем сложнее ваш графический ключ, тем проще его узнать. Для этого достаточно просто сесть недалеко от жертвы на расстоянии до 5 метров и снять на видео процесс разблокировки устройства.

После этого, видео загружается в специальное приложение, которое анализирует движения пальцев цели и предлагает до 5 комбинаций ключа. В 95% случаев один из этих вариантов окажется правильным.

Ваш пароль может «слить» сеть Wi-Fi

Адриан Колье - бывший технический директор компании SpringSource рассказал, как с помощью анализа сигнала Wi-Fi, можно перехватить PIN-код. Технологию он назвал WindTalker.

Исследователь выяснил, что даже небольшие движения пальцев по экрану влияют на сигнал Wi-Fi. Если злоумышленник создаст точку доступа, то у него будет возможность отследить эти микропомехи.

Даже скриншоты выдадут ваш пароль

Скорее всего многих удивит тот фактm что Ваш компьютер может сделать скриншот в любой момент, и даже в тех случаях, когда вы вводите пароль. Это обнаружил основатель компании Fastlane Tools Феликс Краузе, еще в ноябре 2017 года.

Скриншот делает функция под названием CGWindowListCreateImage. Естественно, никаких разрешений от пользователя она не требует.

Переходим к настоящему взлому. MITM-атаки

MITM (Man-in-the-middle) – атаки типа «человек посередине». Как правило, MITM-атаки используются для перехвата паролей и файлов cookies с использованием инструментов по типу Intercepter-NG.

Существуют и другие способы перехвата трафика (в том числе паролей). Главное, чтобы устройство жертвы находилось в той же Wi-Fi-сети, что и устройство хакера.